Questo documento descrive come utilizzare OS Login per gestire l'accesso alla VM all'interno dell'organizzazione.

Questo argomento tratta le seguenti attività:

- Attivare OS Login per un'organizzazione utilizzando un criterio dell'organizzazione: Utilizza un dell'organizzazione per garantire che tutte le nuove istanze VM in cui sia abilitato OS Login.

- Concedi l'accesso all'istanza a utenti esterni all'organizzazione: Consenti agli account utente esterni all'organizzazione di utilizzare SSH per connettersi a delle tue istanze.

- Gestire l'API OS Login: consenti o negare agli utenti l'accesso per utilizzare l'API OS Login. Attiva o disattiva anche le funzionalità dell'API OS Login.

- Controlla gli eventi di OS Login: monitora gli eventi relativi a OS Login. e attività quali l'aggiunta, l'eliminazione o l'aggiornamento di una chiave SSH o l'eliminazione POSIX.

- Modificare gli account utente utilizzando l'API Directory: aggiornamento alle proprietà utente, come il nome utente e i dati dell'account POSIX, utilizzando l'API Directory.

- Usa gruppi Linux con OS Login: gestisci le autorizzazioni degli utenti usando gruppi Linux con OS Login.

- Utilizza OS Login con federazione delle identità per la forza lavoro (Anteprima): connettiti alle VM con sistema operativo L'accesso è abilitato quando la tua organizzazione utilizza un provider di identità (IdP) esterno.

Prima di iniziare

-

Se non l'hai già fatto, configura l'autenticazione.

Autenticazione è

la procedura di verifica dell'identità per l'accesso ai servizi e alle API di Google Cloud.

Per eseguire codice o esempi da un ambiente di sviluppo locale, puoi eseguire l'autenticazione

Compute Engine come segue.

Select the tab for how you plan to use the samples on this page:

Console

When you use the Google Cloud console to access Google Cloud services and APIs, you don't need to set up authentication.

gcloud

-

Install the Google Cloud CLI, then initialize it by running the following command:

gcloud init

- Set a default region and zone.

enable-oslogin=trueè incluso nei metadati di progetto per tutti i nuovi in modo programmatico a gestire i progetti.- Richieste che impostano

enable-osloginsufalsenell'istanza o nel progetto vengono rifiutati per VM e progetti nuovi ed esistenti. - Cloud Data Fusion 6.1.4 e versioni precedenti

- Cloud Composer 1

- Cluster pubblici di Google Kubernetes Engine (GKE) che eseguono versioni precedenti 1.23.5

- Cluster privati GKE che eseguono versioni del pool di nodi precedente alla 1.20.5

- Dataproc serverless

- VM Windows Server e SQL Server

- VM Fedora CoreOS. Per gestire l'accesso alle istanze VM create utilizzando questi utilizza il sistema di accensione Fedora CoreOS

- Nella console Google Cloud, vai alla pagina Criteri dell'organizzazione.

- Nell'elenco dei criteri, fai clic su Richiedi OS Login per visualizzare il Vincoli di OS Login.

- Fai clic su Modifica per modificare i vincoli esistenti di OS Login.

- Nella pagina Modifica, seleziona Personalizza.

- Per attivare l'applicazione di questo vincolo, seleziona On.

- Fai clic su Salva per applicare le impostazioni del vincolo.

Trova l'ID organizzazione.

gcloud organizations list

Imposta il vincolo nella tua organizzazione. Sostituisci

organization-idcon il tuo ID organizzazione.gcloud beta resource-manager org-policies enable-enforce compute.requireOsLogin \ --organization=organization-idfolder-id: il tuo ID cartella.project-id: il tuo ID progetto.- Nella console Google Cloud, vai al progetto e all'organizzazione

pagina di selezione.

Vai alla pagina di selezione dei progetti e delle organizzazioni

- Nel menu a discesa Organizzazione, seleziona la tua organizzazione.

- Fai clic su Tutte per visualizzare tutte le tue organizzazioni.

- Fai clic sul nome dell'organizzazione.

- Fai clic su Aggiungi per aggiungere un nuovo ruolo a un utente.

- Specifica il nome utente dell'utente per il quale vuoi e configurare l'accesso all'istanza.

- Fai clic su Seleziona un ruolo per specificare i ruoli che vuoi concedere al utenti.

- Nell'elenco dei ruoli di Compute Engine, seleziona Ruolo Utente esterno OS Login Compute.

- Fai clic su Aggiungi per confermare che vuoi concedere il ruolo selezionato a per l'utente.

- Se non l'hai ancora fatto, concedi gli altri ruoli di accesso alle istanze OS Login per l'utente a livello di progetto o organizzazione.

- Scegli se includere il suffisso di dominio nei nomi utente generati dal sistema operativo

API Login. Ad esempio, nel dominio

example.com, l'utente[email protected]avrà il nome utenteuserse l'impostazione da includere il suffisso di dominio non sia verificato. - Decidi se i membri della tua organizzazione possono gestire le chiavi SSH utilizzando il sistema operativo API Login.

- Limita o consenti l'accesso alle VM a utenti esterni all'organizzazione.

- Modificare le impostazioni di accesso all'istanza.

- Impostare un utente come amministratore

- Modificare le proprietà utente come nome dell'account ed email

- Aggiungere e rimuovere chiavi SSH per un utente

- Modificare i dati dell'account POSIX

- Cambia il nome utente a cui gli utenti si connettono sull'istanza.

USER_KEY: indirizzo email principale dell'utente, indirizzo email alias o ID utente univoco.USERNAME: il nome utente Compute Engine aggiunge la VM per l'utente. Questo valore deve essere univoco nella tua organizzazione e non deve terminare con una tilde ("~") o contengono un punto (".").UID: l'ID utente sulla VM per questo utente. Questa proprietà deve essere un valore compreso tra1001e60000o un valore tra65535e2147483647. Per accedere a un sistema operativo ottimizzato per i container,UIDdeve avere un valore compreso tra65536e214748646. IlUIDdeve essere univoco all'interno di dell'organizzazione.GID: l'ID gruppo sulla VM a cui appartiene l'utente a.USER_HOME_PATH: (facoltativo) la home directory su la VM per l'utente. Ad esempio,/home/example_username.SHELL_PATH: (facoltativo) il percorso del file predefinito della shell per l'utente dopo essersi connesso all'istanza. Ad esempio:/bin/basho/bin/sh.KEY_VALUE: il valore della chiave SSH pubblica.EXPIRATION_TIME: (facoltativo) la scadenza della chiave tempo in microsecondi dall'epoca (1 secondo = 106 microsecondi).- Crea un pool di identità della forza lavoro.

- Configura le mappature degli attributi

google.posix_username. Configura la tua VM per utilizzare OS Login con la federazione delle identità della forza lavoro eseguendo l'operazione le seguenti:

Verifica che nella VM sia installato OpenSSH 7.4 o versione successiva eseguendo il seguente comando sulla VM:

ssh -V

La VM a cui ti stai connettendo deve avere OpenSSH versione 7.4 o successiva per utilizzare la federazione delle identità della forza lavoro con OS Login.

Gli utenti delle organizzazioni che utilizzano la federazione delle identità della forza lavoro non possono accedere Porte seriali della VM.

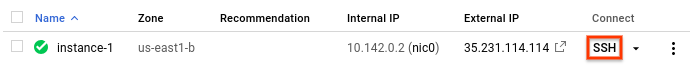

- Nella console Google Cloud, vai alla pagina Istanze VM.

-

Nell'elenco delle istanze di macchine virtuali, fai clic su SSH nella riga dell'istanza a cui vuoi connetterti.

-

In the Google Cloud console, activate Cloud Shell.

At the bottom of the Google Cloud console, a Cloud Shell session starts and displays a command-line prompt. Cloud Shell is a shell environment with the Google Cloud CLI already installed and with values already set for your current project. It can take a few seconds for the session to initialize.

Esegui questo comando:

gcloud compute ssh --project=PROJECT_ID --zone=ZONE VM_NAME

Connettiti alla VM eseguendo questo comando:

PROJECT_ID: l'ID del progetto che contiene la VMZONE: il nome della zona in cui si trova la VMVM_NAME: il nome della VM

Se hai impostato le impostazioni predefinite proprietà per Google Cloud CLI, puoi omettere

--projecte--zoneda questo comando. Ad esempio:gcloud compute ssh VM_NAME

-

Installa IAP desktop sulla workstation, se non l'hai già fatto.

-

Apri IAP Desktop. Si apre la finestra Aggiungi progetti.

-

Quando richiesto, di accedere con la federazione delle identità per la forza lavoro.

-

Nella finestra Aggiungi progetti, inserisci l'ID progetto o il nome del contenente le VM a cui vuoi connetterti.

-

Nella finestra Esplora progetto, fai clic con il tasto destro del mouse sul nome della VM e seleziona Connetti per connetterti alla VM.

- In caso contrario, crea una chiave SSH. ne hai già uno.

Firma la chiave SSH pubblica utilizzando il Metodo

users.projects.locations.signSshPublicKey:POST https://oslogin.googleapis.com/v1beta/users/USER/projects/PROJECT_ID/locations/LOCATION:signSshPublicKey { "ssh_public_key": "PUBLIC_KEY" }Sostituisci quanto segue:

USER: una singola identità in un pool di forza lavoro, nel seguente formato:principal:%2F%2Fiam.googleapis.com%2Flocations%2Fglobal%2FworkforcePools%2POOL_ID%2Fsubject%2FSUBJECT_ATTRIBUTE_VALUE

Sostituisci quanto segue:

POOL_ID: il pool di forza lavoro a cui appartiene l'utente a.SUBJECT_ATTRIBUTE_VALUE: il valore del parametro dell'utente Mappatura degli attributigoogle.posix_username.

PROJECT_ID: l'ID del progetto che contiene la VM a cui vuoi connetterti.LOCATION: la zona in cui vuoi connettere la VM a.PUBLIC_KEY: i contenuti della chiave pubblica SSH .

Copia il certificato SSH dall'output di

user.signSshPublicKeye salva i contenuti in un nuovo file.Imposta le autorizzazioni sul file del certificato SSH, eseguendo questo comando :

sudo chmod 600 FILE_NAME

Sostituisci

FILE_NAMEcon il nome del file.Connettiti alla VM utilizzando il comando seguente:

ssh -i PATH_TO_PRIVATE_KEY -o CertificateFile=PATH_TO_SSH_CERTIFICATE USERNAME@EXTERNAL_IP

Sostituisci quanto segue:

PATH_TO_PRIVATE_KEY: il percorso alla posizione di chiave SSH.PATH_TO_SSH_CERTIFICATE: il percorso del tuo SSH del certificato.USERNAME: il valore del parametro Mappatura degli attributigoogle.posix_username.EXTERNAL_IP: l'indirizzo IP esterno della VM.

- Scopri come configurare OS Login.

- Scopri come configurare OS Login con la verifica in due passaggi.

- Leggi una panoramica della funzionalità OS Login.

- Risoluzione dei problemi OS Login.

REST

Per utilizzare gli esempi di API REST in questa pagina in un ambiente di sviluppo locale, utilizzi le credenziali che fornisci a gcloud CLI.

Install the Google Cloud CLI, then initialize it by running the following command:

gcloud init

Per ulteriori informazioni, vedi Esegui l'autenticazione per l'utilizzo di REST nella documentazione sull'autenticazione di Google Cloud.

Criterio dell'organizzazione OS Login

Puoi configurare un vincolo di OS Login nella tua organizzazione per assicurarti che tutti I nuovi progetti e le istanze VM create in questi nuovi progetti hanno OS Login in un bucket in cui è abilitato il controllo delle versioni.

Quando questo vincolo è configurato, vengono applicate le seguenti condizioni:

Limitazioni

OS Login non è supportato nei seguenti prodotti, funzionalità e VM:Soluzioni alternative per Cloud Data Fusion, Cloud Composer e GKE

Per utilizzare OS Login nelle organizzazioni che utilizzano Cloud Data Fusion, Cloud Composer e GKE, abilitare il vincolo di OS Login a livello di organizzazione di disabilitare il vincolo sui progetti o sulle cartelle in modo programmatico a gestire i progetti.

Per saperne di più sulla modifica dei criteri dell'organizzazione, consulta creazione e modifica di criteri.

Abilita il criterio dell'organizzazione

Per abilitare il criterio di OS Login, puoi impostare il vincolo di OS Login su a progetti e cartelle specifici con Google Cloud CLI. Puoi anche Impostare il vincolo di OS Login per l'intera organizzazione utilizzando la console Google Cloud o Google Cloud CLI.

Console

Per impostare OS Login criteri dell'organizzazione dalla console, completa questi passaggi:

gcloud

Per impostare il criterio dell'organizzazione OS Login, utilizza la

gcloud beta resource-manager org-policies enable-enforce.Puoi anche applicare il criterio dell'organizzazione OS Login a una cartella o un progetto con i flag

--foldero--project, nonché l'ID cartella e il progetto ID rispettivamente.Per le cartelle, esegui questo comando:

gcloud beta resource-manager org-policies enable-enforce compute.requireOsLogin \ --folder=folder-idPer i progetti, esegui questo comando:

gcloud beta resource-manager org-policies enable-enforce compute.requireOsLogin \ --project=project-idSostituisci quanto segue:

Concedi l'accesso all'istanza agli utenti esterni all'organizzazione

Per impostazione predefinita, gli utenti esterni all'organizzazione non possono impostare chiavi SSH per le istanze nella tua organizzazione o di avere accesso alle istanze della tua organizzazione. Nel in alcune situazioni, potrebbe essere necessario concedere l'accesso all'istanza agli utenti che fanno parte di un'altra organizzazione o che hanno un Account Google

gmail.comconsumer.La

roles/compute.osLoginExternalUserIl ruolo IAM consente agli Account Google esterni di interagire con gli altri ruoli di OS Login consentendo loro di configurare i dati dell'account POSIX.Per concedere

roles/compute.osLoginExternalUsere altri OS Login necessari ruoli di accesso alle istanze per gli utenti esterni all'organizzazione, seguenti passaggi:Ora l'utente può connettersi alle istanze nel tuo progetto con OS Login abilitato.

Gestire l'API OS Login

A livello di organizzazione, puoi limitare l'accesso all'API OS Login impostando Controlli amministratore di Google Workspace. Per configurare l'amministratore di Google Workspace o visualizzare le opzioni di configurazione, Specificare chi può utilizzare Google Cloud nell'organizzazione. In qualità di amministratore di Google Workspace, puoi anche attivare o disattivare determinate funzionalità dell'API OS Login. Sono incluse le seguenti opzioni:

Per ulteriori informazioni su come attivare o disattivare le impostazioni dell'API OS Login, vedi Scegliere le impostazioni per la piattaforma Google Cloud.

Controlla gli eventi di OS Login

In qualità di amministratore di Google Workspace, puoi utilizzare il ruolo Amministratore di Google Workspace SDK per controllare le azioni eseguite con l'API OS Login. Esaminando questi eventi, puoi monitorare quando un utente aggiunge, elimina o aggiorna una chiave SSH oppure elimina POSIX i dati dell'account.

Puoi recuperare gli eventi dell'attività di controllo dell'API OS Login dal SDK Admin di Google Workspace, chiamando

Activities.list()conapplicationName=gcp. Per ulteriori informazioni, vedi Eventi di attività di Google Cloud nella documentazione dell'API Google Workspace Admin SDK Reports.Modificare gli account utente utilizzando l'API Directory

OS Login utilizza Cloud Identity o Google Workspace impostazioni utente per la connessione a un'istanza. Se sei un amministratore dell'organizzazione, puoi utilizzare l'API Directory per completare le attività seguenti per Account utente Google Workspace o Cloud Identity:

I seguenti esempi mostrano come modificare o rimuovere gli account utente utilizzando la proprietà l'API Directory. Per ulteriori informazioni sulle proprietà dell'account che puoi modifica, consulta Riferimento API Directory.

Modificare le proprietà dell'account

Per modificare i dati dell'account POSIX di un utente o per gestire le chiavi SSH dell'utente, invia una richiesta

PUTa Metododirectory.users.updatee specificare una o più proprietà da modificare nell'account utente.Se modifichi le proprietà

posixAccountsdi un utente, devi specificare il campo valoriusername,uidegidnuovi o attuali nella richiesta.Se modifichi le proprietà

sshPublicKeysdell'utente, devi specificare il parametro Valorekeynella richiesta.Di seguito è riportato un esempio di richiesta

PUT:PUT https://admin.googleapis.com/admin/directory/v1/users/USER_KEY { "posixAccounts": [ { "username": "USERNAME", "uid": "UID", "gid": "GID", "homeDirectory": "USER_HOME_PATH", "shell": "SHELL_PATH" } ], "sshPublicKeys": [ { "key": "KEY_VALUE", "expirationTimeUsec": EXPIRATION_TIME } ], }Sostituisci quanto segue:

Rimuovere le proprietà dell'account

Per cancellare i dati

posixAccountsesshPublicKeysper un utente: invia una richiestaPUTa il metododirectory.users.update, imposto i campiposixAccountsesshPublicKeyssunull:PUT https://admin.googleapis.com/admin/directory/v1/users/USER_KEY { "posixAccounts": null, "sshPublicKeys": null }Sostituisci

USER_KEYcon l'indirizzo email principale dell'utente indirizzo email alias o ID utente univoco.Utilizza gruppi Linux con OS Login

Gli amministratori dell'organizzazione possono utilizzare API Cloud Identity Groups per configurare Gruppi Linux per utenti OS Login tramite la creazione e la gestione di gruppi POSIX. OS Login collega i gruppi POSIX a gruppi Linux supplementari nelle VM della tua organizzazione per consentirti di gestire le autorizzazioni di cui gli utenti dispongono nelle tue VM.

Gestire l'appartenenza degli utenti nei gruppi Linux

Per creare un gruppo POSIX, consulta: Creazione e aggiornamento di gruppi POSIX.

Per aggiungere utenti a un gruppo, vedi Aggiungere o invitare utenti in un gruppo.

Gli aggiornamenti all'abbonamento diventeranno effettivi entro 10 minuti. Le modifiche al gruppo sono in tutte le VM appena create. Gli aggiornamenti dei gruppi POSIX possono richiedere fino a sei ore per propagarsi a tutte le VM in esecuzione. Gli utenti potrebbero dover uscire o utilizzare

newgrpper osservare le modifiche al gruppo.Limiti di frequenza per gruppi Linux con OS Login

Gruppi Linux con OS Login Quota

oslogin.googleapis.com/metadata_server_groups_requests. Per impostazione predefinita, il limite di quota è di 60 richieste al minuto, per progetto per una particolare regione.Se hai bisogno di un limite di frequenza più elevato, puoi richiedere una quota aggiuntiva nella pagina Quote del nella console Google Cloud.

Utilizza la federazione delle identità della forza lavoro con OS Login

Le organizzazioni che utilizzano federazione delle identità per la forza lavoro può utilizzare OS Login per gestire l'accesso alle proprie VM. Quando la federazione delle identità della forza lavoro è abilitato per un'organizzazione, OS Login utilizza l'autenticazione basata su certificati anziché l'autenticazione basata su chiave per verificare le identità degli utenti.

Prima di iniziare

Limitazioni

Connettiti alle VM che utilizzano OS Login e la federazione delle identità della forza lavoro

Connettiti alle VM che utilizzano OS Login con la federazione delle identità della forza lavoro utilizzando Console Google Cloud, gcloud CLI o altri client SSH.

Console

Quando ti connetti alle VM che utilizzano OS Login con la federazione delle identità per la forza lavoro utilizzando l'SSH nel browser. Compute Engine configura il certificato SSH per tuo conto quando prova a connetterti.

Per connetterti alle VM, segui questi passaggi:

gcloud

Quando ti connetti alle VM che utilizzano OS Login con la federazione delle identità per la forza lavoro utilizzando gcloud CLI, Compute Engine configura il certificato SSH per tuo conto quando prova a connetterti.

Connettiti a una VM tramite SSH eseguendo Comando

gcloud compute ssh:IAP per computer desktop

Quando ti connetti alle VM che utilizzano OS Login con la federazione delle identità per la forza lavoro tramite IAP desktop, Compute Engine configura il certificato SSH per tuo conto quando prova a connetterti.

Per connetterti a una VM utilizzando IAP desktop, segui questi passaggi:

client SSH

Connettiti a una VM che utilizza OS Login con la federazione delle identità per la forza lavoro utilizzando un client SSH, procedi nel seguente modo:

Passaggi successivi

Salvo quando diversamente specificato, i contenuti di questa pagina sono concessi in base alla licenza Creative Commons Attribution 4.0, mentre gli esempi di codice sono concessi in base alla licenza Apache 2.0. Per ulteriori dettagli, consulta le norme del sito di Google Developers. Java è un marchio registrato di Oracle e/o delle sue consociate.

Ultimo aggiornamento 2024-08-02 UTC.

[{ "type": "thumb-down", "id": "hardToUnderstand", "label":"Hard to understand" },{ "type": "thumb-down", "id": "incorrectInformationOrSampleCode", "label":"Incorrect information or sample code" },{ "type": "thumb-down", "id": "missingTheInformationSamplesINeed", "label":"Missing the information/samples I need" },{ "type": "thumb-down", "id": "translationIssue", "label":"Problema di traduzione" },{ "type": "thumb-down", "id": "otherDown", "label":"Altra" }] [{ "type": "thumb-up", "id": "easyToUnderstand", "label":"Facile da capire" },{ "type": "thumb-up", "id": "solvedMyProblem", "label":"Il problema è stato risolto" },{ "type": "thumb-up", "id": "otherUp", "label":"Altra" }] -