Sicherheitsempfehlungen

Berücksichtigen Sie für Arbeitslasten, die eine starke Sicherheitsgrenze oder -isolierung erfordern, die Folgendes:

Um eine strikte Isolation zu erzwingen, platzieren Sie sicherheitsrelevante Arbeitslasten verschiedenen Google Cloud-Projekten.

Um den Zugriff auf bestimmte Ressourcen zu steuern, aktivieren Sie rollenbasierte Zugriffssteuerung in Ihrem Cloud Data Fusion-Instanzen.

Um sicherzustellen, dass die Instanz nicht öffentlich zugänglich ist, und um das Risiko zu verringern der Exfiltration sensibler Daten, Interne IP-Adressen aktivieren und VPC Service Controls (VPC-SC) in Ihren Instanzen.

Authentifizierung

Die Web-UI von Cloud Data Fusion unterstützt Authentifizierungsmechanismen. über die Google Cloud Console, wobei der Zugriff über die Identitäts- und Zugriffsverwaltung gesteuert wird.

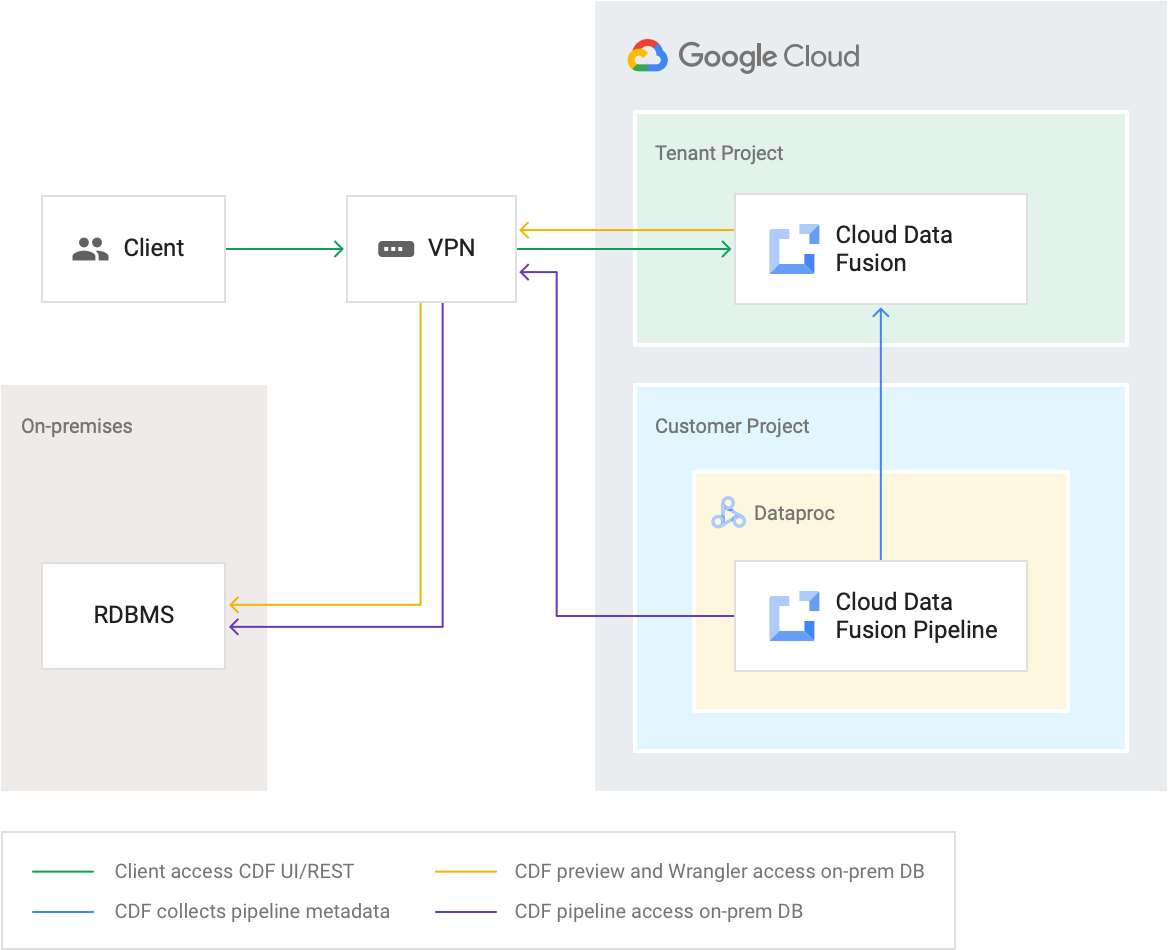

Netzwerksteuerungen

Sie können eine private Cloud Data Fusion-Instanz erstellen, die mit ihrem VPC-Netzwerk verbunden werden kann. Private Cloud Data Fusion-Instanzen haben eine private IP-Adresse und sind nicht über das öffentliche Internet zugänglich. Mit VPC Service Controls können Sie die Sicherheit zusätzlich zu einer privaten Cloud Data Fusion-Instanz festlegen.

Weitere Informationen finden Sie in der Übersicht über Cloud Data Fusion-Netzwerke.

Pipelineausführung für vorab erstellte private IP-Dataproc-Cluster

Sie können eine private Cloud Data Fusion-Instanz mit dem Remote Hadoop-Bereitsteller verwenden. Der Dataproc-Cluster muss sich im VPC-Netzwerk Peering mit Cloud Data Fusion befinden. Die Remote-Hadoop-Bereitstellung wird mit der privaten IP-Adresse des Masterknotens des Dataproc-Clusters konfiguriert.

Zugriffssteuerung

Zugriff auf die Cloud Data Fusion-Instanz verwalten: RBAC-fähige Instanzen unterstützen die Zugriffsverwaltung auf Namespace-Ebene über Identity and Access Management Instanzen mit deaktiviertem RBAC unterstützen nur die Zugriffsverwaltung auf einer Instanzebene. Wenn Sie Zugriff auf eine Instanz haben, können Sie auf alle Pipelines und Metadaten in dieser Instanz zugreifen.

Pipelinezugriff auf Ihre Daten: Zugriff auf die Pipeline wird durch Zugriff auf das Dienstkonto gewährt. Dabei kann es sich um ein von Ihnen angegebenes benutzerdefiniertes Dienstkonto handeln.

Firewallregeln

Bei einer Pipelineausführung steuern Sie den ein- und ausgehenden Traffic, indem Sie die entsprechenden Firewallregeln für die Kunden-VPC festlegen, auf der die Pipeline ausgeführt wird.

Weitere Informationen finden Sie unter Firewallregeln.

Schlüsselspeicherung

Passwörter, Schlüssel und andere Daten werden sicher in Cloud Data Fusion gespeichert und mit Schlüsseln verschlüsselt, die in Cloud Key Management Service gespeichert sind. Während der Laufzeit Cloud Data Fusion ruft Cloud Key Management Service auf, um den für die Entschlüsselung verwendeten Schlüssel abzurufen. gespeicherte Secrets.

Verschlüsselung

Standardmäßig werden ruhende Daten mit Schlüssel, die Google gehören und von Google verwaltet werden und bei der Übertragung mit TLS v1.2. Sie verwenden vom Kunden verwaltete Verschlüsselungsschlüssel (Customer-Managed Encryption Keys, CMEK), um die Daten zu steuern, die von Cloud Data Fusion-Pipelines geschrieben werden, einschließlich Dataproc-Clustermetadaten und Cloud Storage-, BigQuery- und Pub/Sub-Datenquellen und -Senken.

Dienstkonten

Cloud Data Fusion-Pipelines werden in Dataproc-Clustern im Kundenprojekt ausgeführt und können zur Ausführung mit einem vom Kunden angegebenen (benutzerdefinierten) Dienstkonto konfiguriert werden. Einem benutzerdefinierten Dienstkonto muss die Rolle Dienstkontonutzer zugewiesen sein.

Projekte

Cloud Data Fusion-Dienste werden in von Google verwalteten Mandantenprojekten erstellt, auf die Nutzer nicht zugreifen können. Cloud Data Fusion-Pipelines werden auf Dataproc-Clustern innerhalb von Kundenprojekten ausgeführt. Kunden können während ihres Lebenszyklus auf diese Cluster zugreifen.

Audit-Logs

Cloud Data Fusion-Audit-Logs sind über Logging verfügbar.

Plug-ins und Artefakte

Operatoren und Administratoren sollten bei der Installation nicht vertrauenswürdiger Plug-ins oder Artefakte vorsichtig sein, da sie ein Sicherheitsrisiko darstellen können.

Workforce Identity-Föderation

Nutzer der Mitarbeiteridentitätsföderation kann Vorgänge in Cloud Data Fusion ausführen, z. B. Erstellen, Löschen, Upgraden und Auflisten von Instanzen. Weitere Informationen zu Einschränkungen finden Sie unter Mitarbeiteridentitätsföderation: Unterstützte Produkte und Einschränkungen