Questa pagina descrive come configurare Private Service Connect in Cloud Data Fusion.

Informazioni su Private Service Connect in Cloud Data Fusion

Le istanze Cloud Data Fusion potrebbero dover connettersi a risorse situate on-premise, su Google Cloud o su altri cloud provider. Quando utilizzi Cloud Data Fusion con indirizzi IP interni, le connessioni alle risorse esterne vengono stabilite su una rete Virtual Private Cloud (VPC) nel tuo progetto Google Cloud. Il traffico sulla rete non passa attraverso la rete internet pubblica. Quando a Cloud Data Fusion viene fornito l'accesso alla rete VPC tramite peering VPC, esistono limitazioni che diventano evidenti quando si utilizzano reti su larga scala.

Con le interfacce Private Service Connect, Cloud Data Fusion si connette al VPC senza utilizzare il peering VPC. L'interfaccia Private Service Connect è un tipo di Private Service Connect che offre un modo a Cloud Data Fusion di avviare connessioni private e sicure alle reti VPC consumer. Questo non solo offre la flessibilità e la facilità di accesso (come il peering VPC), ma fornisce anche autorizzazione e controllo lato consumer espliciti offerti da Private Service Connect.

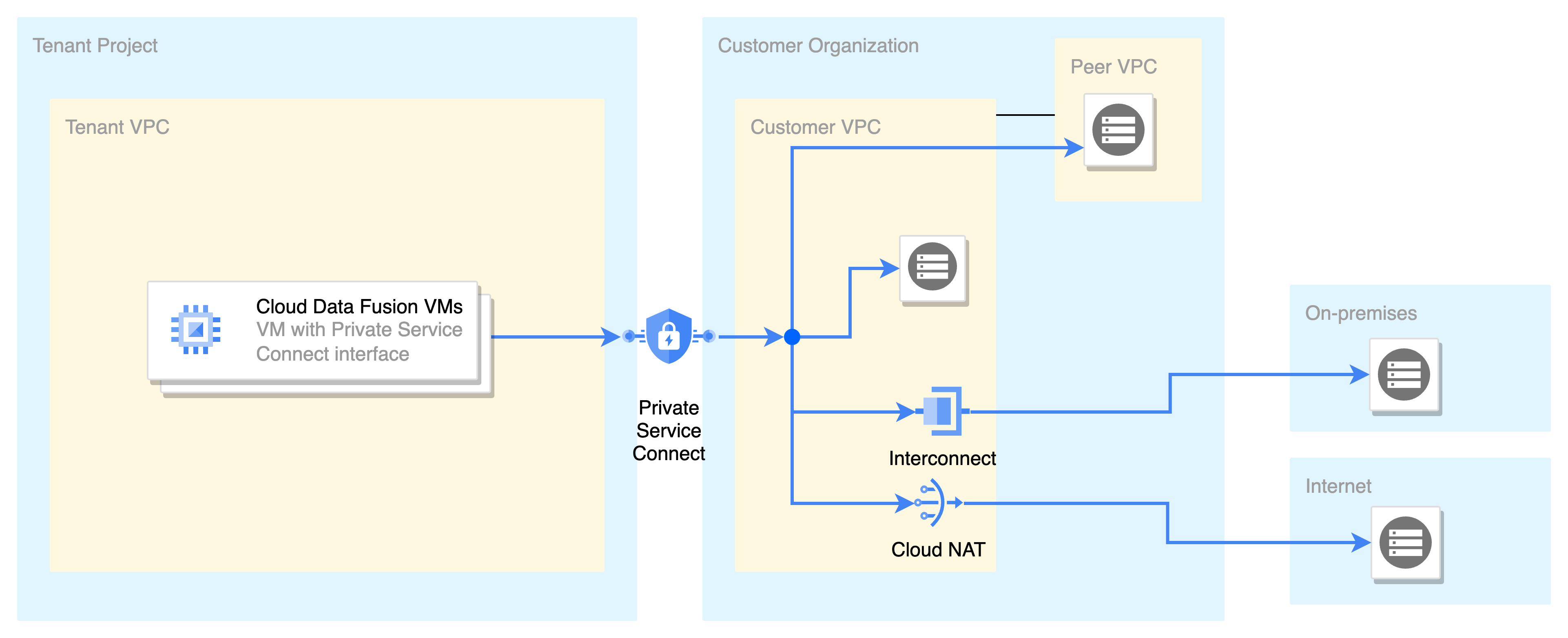

Il seguente diagramma mostra come viene eseguito il deployment dell'interfaccia Private Service Connect in Cloud Data Fusion:

Figura 1. Deployment dell'interfaccia Private Service Connect

Descrizione della Figura 1:

Le macchine virtuali (VM) che eseguono Cloud Data Fusion sono ospitate in un progetto tenant di proprietà di Google. Per accedere alle risorse nel VPC del cliente, le VM di Cloud Data Fusion utilizzano l'indirizzo IP assegnato dall'interfaccia di rete Private Service Connect, dalla subnet del cliente. Questa subnet viene aggiunta al collegamento di rete utilizzato da Cloud Data Fusion.

I pacchetti IP provenienti dall'interfaccia Private Service Connect vengono trattati in modo simile a quelli provenienti da una VM nella stessa subnet. Questa configurazione consente a Cloud Data Fusion di accedere direttamente alle risorse nel VPC del cliente o in un VPC peer senza bisogno di un proxy.

Le risorse internet diventano accessibili quando Cloud NAT è abilitato nel VPC del cliente, mentre le risorse on-premise sono raggiungibili tramite un'interconnessione.

Per gestire il traffico in entrata o in uscita da Private Service Connect, puoi implementare le regole firewall.

Vantaggi principali

Di seguito sono riportati i vantaggi principali dell'utilizzo di Cloud Data Fusion con Private Service Connect:

Migliore controllo dello spazio IP. Puoi controllare gli indirizzi IP che Cloud Data Fusion utilizza per la connessione alla rete. Puoi scegliere le subnet da cui allocare gli indirizzi IP in Cloud Data Fusion. Tutto il traffico proveniente da Cloud Data Fusion ha un indirizzo IP di origine dalla subnet configurata.

Private Service Connect elimina la necessità di indirizzi IP riservati dal VPC del cliente. Il peering VPC richiede un blocco CIDR /22 (1024 indirizzi IP) per istanza Cloud Data Fusion.

Sicurezza e isolamento migliorati. Configurando un collegamento di rete, puoi controllare quali servizi possono accedere alla rete.

Configurazione semplificata delle istanze Cloud Data Fusion. Creare un collegamento di rete per ciascun VPC del cliente solo una volta. Non serve usare VM proxy per connettersi alle risorse su internet, a VPC peer o on-premise.

Concetti fondamentali

Questa sezione illustra i concetti coinvolti in Private Service Connect in Cloud Data Fusion.

Collegamento di rete

Il collegamento di rete è una risorsa di regione utilizzata per autorizzare Cloud Data Fusion a utilizzare e stabilire connessioni di rete in modo privato per accedere alle risorse nel VPC. Per ulteriori informazioni, vedi Informazioni sui collegamenti di rete.

VPC condiviso

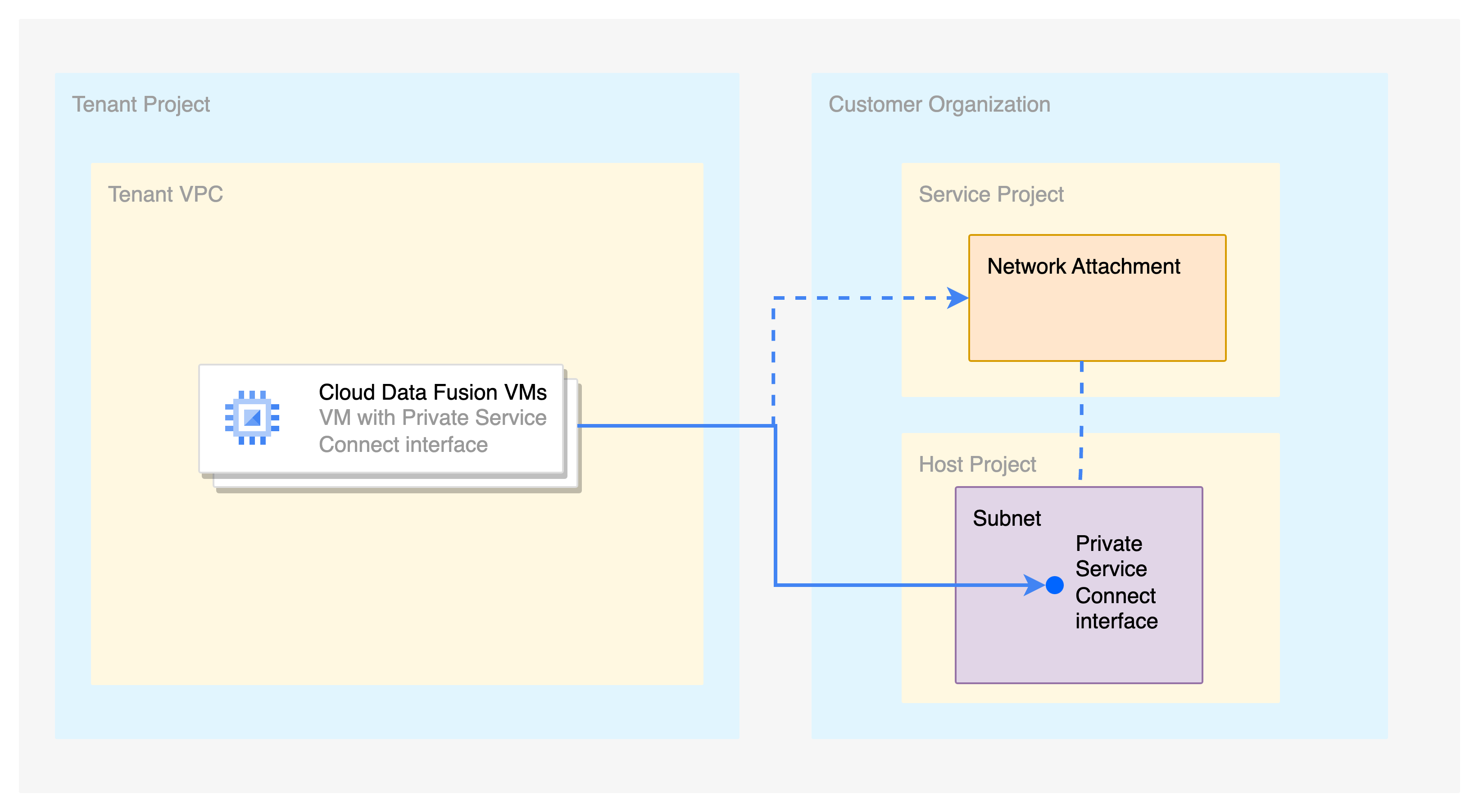

Di seguito è riportato un caso d'uso per le interfacce Private Service Connect con VPC condiviso:

Le subnet in un progetto host sono di proprietà della rete o del team dell'infrastruttura. Consentono ai team delle applicazioni di utilizzare queste subnet dal loro progetto di servizio.

I team delle applicazioni sono proprietari dei collegamenti di rete di un progetto di servizio. Il collegamento di rete definisce quali progetti tenant di Cloud Data Fusion possono connettersi alle subnet collegate al collegamento di rete.

Puoi creare un collegamento di rete in un progetto di servizio. Le subnet utilizzate in un collegamento di rete possono trovarsi solo nel progetto host.

Il seguente diagramma illustra questo caso d'uso:

Figura 2. Il caso d'uso delle interfacce Private Service Connectt con VPC condiviso

Descrizione della Figura 2:

Il collegamento di rete è presente nel progetto di servizio. Il collegamento di rete utilizza una subnet che appartiene a un VPC condiviso nel progetto host.

L'istanza Cloud Data Fusion è presente nel progetto di servizio e utilizza il collegamento di rete del progetto di servizio per stabilire la connettività privata.

All'istanza Cloud Data Fusion vengono assegnati indirizzi IP dalla subnet nel VPC condiviso.

Prima di iniziare

Private Service Connect è disponibile solo in Cloud Data Fusion 6.10.0 e versioni successive.

Puoi abilitare Private Service Connect solo quando crei una nuova istanza Cloud Data Fusion. Non puoi eseguire la migrazione delle istanze esistenti per usare Private Service Connect.

Prezzi

I dati in entrata e in uscita tramite Private Service Connect vengono addebitati. Per ulteriori informazioni, consulta i prezzi di Private Service Connect.

Ruoli e autorizzazioni richiesti

Per ottenere le autorizzazioni necessarie per creare un'istanza Cloud Data Fusion e un collegamento di rete, chiedi all'amministratore di concederti i seguenti ruoli di Identity and Access Management (IAM) nel tuo progetto:

- Crea un'istanza Cloud Data Fusion:

Amministratore Cloud Data Fusion (

roles/datafusion.admin) - Crea, visualizza ed elimina i collegamenti di rete:

Amministratore rete Compute (

roles/compute.networkAdmin)

Per ottenere le autorizzazioni necessarie a Cloud Data Fusion per convalidare la configurazione di rete, chiedi all'amministratore di concedere i seguenti ruoli IAM all'agente di servizio Cloud Data Fusion (nel formato service-CUSTOMER_PROJECT_NUMBER@gcp-sa-datafusion.iam.gserviceaccount.com):

Per il VPC associato al collegamento di rete: Compute Network Viewer (

roles/compute.networkViewer)Per fare in modo che Cloud Data Fusion aggiunga il proprio progetto tenant al producer, accetti l'elenco del collegamento di rete:

compute.networkAttachments.getcompute.networkAttachments.updatecompute.networkAttachments.list

Il ruolo più restrittivo con queste autorizzazioni è il ruolo Amministratore rete Compute (

roles/compute.networkAdmin). Queste autorizzazioni fanno parte del ruolo Agente di servizio API Cloud Data Fusion (roles/datafusion.serviceAgent), che viene concesso automaticamente all'agente di servizio Cloud Data Fusion. Pertanto, non è richiesta alcuna azione a meno che la concessione del ruolo di agente di servizio non sia stata rimossa esplicitamente.

Per maggiori informazioni sulla concessione dei ruoli, consulta Gestire l'accesso.

Potresti anche riuscire a ottenere le autorizzazioni richieste tramite i ruoli personalizzati o altri ruoli predefiniti.

Per ulteriori informazioni sulle opzioni di controllo dell'accesso in Cloud Data Fusion, consulta Controllo dell'accesso con IAM.

Crea un VPC o una rete VPC condiviso

Assicurati di aver creato una rete VPC o una rete VPC condivisa.

Configurazione di Private Service Connect

Per configurare Private Service Connect in Cloud Data Fusion, devi prima creare un collegamento di rete e quindi creare un'istanza Cloud Data Fusion con Private Service Connect.

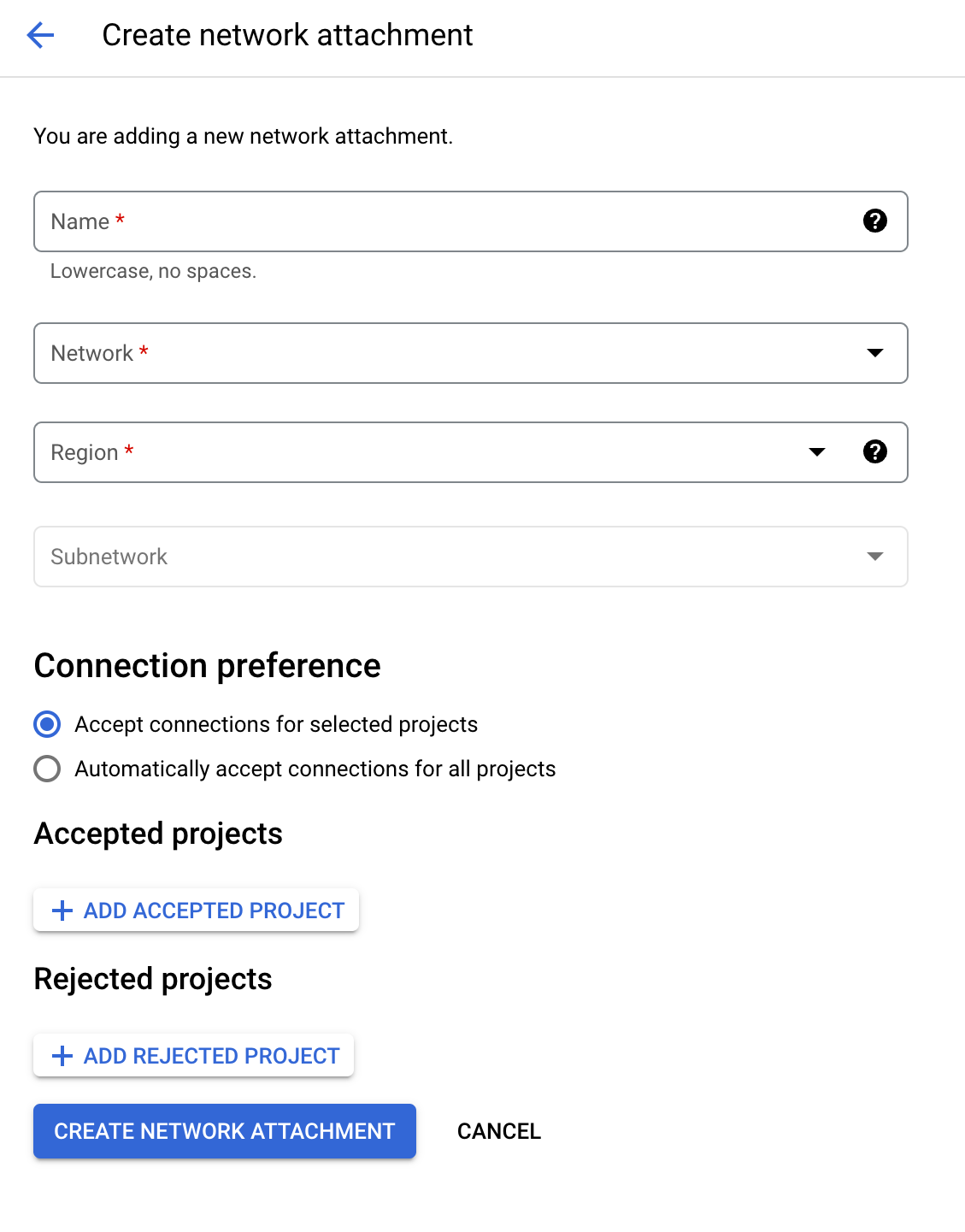

Crea un collegamento di rete

Il collegamento di rete fornisce un insieme di subnet. Per creare un collegamento di rete, segui questi passaggi:

Console

Nella console Google Cloud, vai alla pagina Collegamenti di rete:

Fai clic su Crea collegamento di rete.

Nel campo Nome, inserisci un nome per il collegamento di rete.

Dall'elenco Rete, seleziona un VPC o una rete VPC condiviso.

Dall'elenco Regione, seleziona una regione di Google Cloud. Questa regione deve essere uguale all'istanza Cloud Data Fusion.

Dall'elenco Subnet, seleziona un intervallo di subnet.

In Preferenza di connessione, seleziona Accetta connessioni per i progetti selezionati.

Cloud Data Fusion aggiunge automaticamente il progetto tenant di Cloud Data Fusion all'elenco Progetti accettati quando crei l'istanza Cloud Data Fusion.

Non aggiungere progetti accettati o progetti rifiutati.

Fai clic su Crea collegamento di rete.

gcloud

Crea una o più subnet. Ad esempio:

gcloud compute networks subnets create subnet-1 --network=network-0 --range=10.10.1.0/24 --region=REGIONIl collegamento di rete utilizza queste subnet nei passaggi successivi.

Crea una risorsa per il collegamento di rete nella stessa regione dell'istanza Cloud Data Fusion, con la proprietà

connection-preferenceimpostata suACCEPT_MANUAL:gcloud compute network-attachments create NAME --region=REGION --connection-preference=ACCEPT_MANUAL --subnets=SUBNETSostituisci quanto segue:

NAME: il nome del collegamento di rete.REGION: il nome della regione Google Cloud. Questa regione deve essere uguale all'istanza Cloud Data Fusion.SUBNET: il nome della subnet.

L'output di questo comando è un URL del collegamento di rete nel seguente formato:

projects/PROJECT/locations/REGION/network-attachments/NETWORK_ATTACHMENT_ID.Prendi nota di questo URL perché Cloud Data Fusion lo richiede per la connettività.

API REST

Crea un collegamento di rete:

alias authtoken="gcloud auth print-access-token" NETWORK_ATTACHMENT_NAME=NETWORK_ATTACHMENT_NAME REGION=REGION SUBNET=SUBNET PROJECT_ID=PROJECT_ID read -r -d '' BODY << EOM { "name": "$NETWORK_ATTACHMENT_NAME", "description": "Network attachment for private Cloud Data Fusion", "connectionPreference": "ACCEPT_MANUAL", "subnetworks": [ "projects/$PROJECT_ID/regions/$REGION/subnetworks/$SUBNET" ] } EOM curl -H "Authorization: Bearer $(authtoken)" \ -H "Content-Type: application/json" \ -X POST -d "$BODY" "https://compute.googleapis.com/compute/v1/projects/$PROJECT_ID/regions/$REGION/networkAttachments"Sostituisci quanto segue:

NETWORK_ATTACHMENT_NAME: il nome del collegamento di rete.REGION: il nome della regione Google Cloud. Questa regione deve essere uguale all'istanza Cloud Data Fusion.SUBNET: il nome della subnet.PROJECT_ID: l'ID del progetto.

crea un'istanza Cloud Data Fusion

Cloud Data Fusion utilizza un blocco CIDR /25 (128 IP) per le risorse nel progetto tenant. Questo è chiamato intervallo non raggiungibile o riservato. Puoi utilizzare gli stessi indirizzi IP nei VPC, ma le VM di Cloud Data Fusion non potranno connettersi alle tue risorse utilizzando questo intervallo.

Nella maggior parte dei casi, questo non è un problema, dato che il blocco CIDR non raggiungibile si trova in un intervallo non RFC 1918 (240.0.0.0/8), per impostazione predefinita. Se vuoi controllare l'intervallo non raggiungibile, fai riferimento a Configurazioni avanzate.

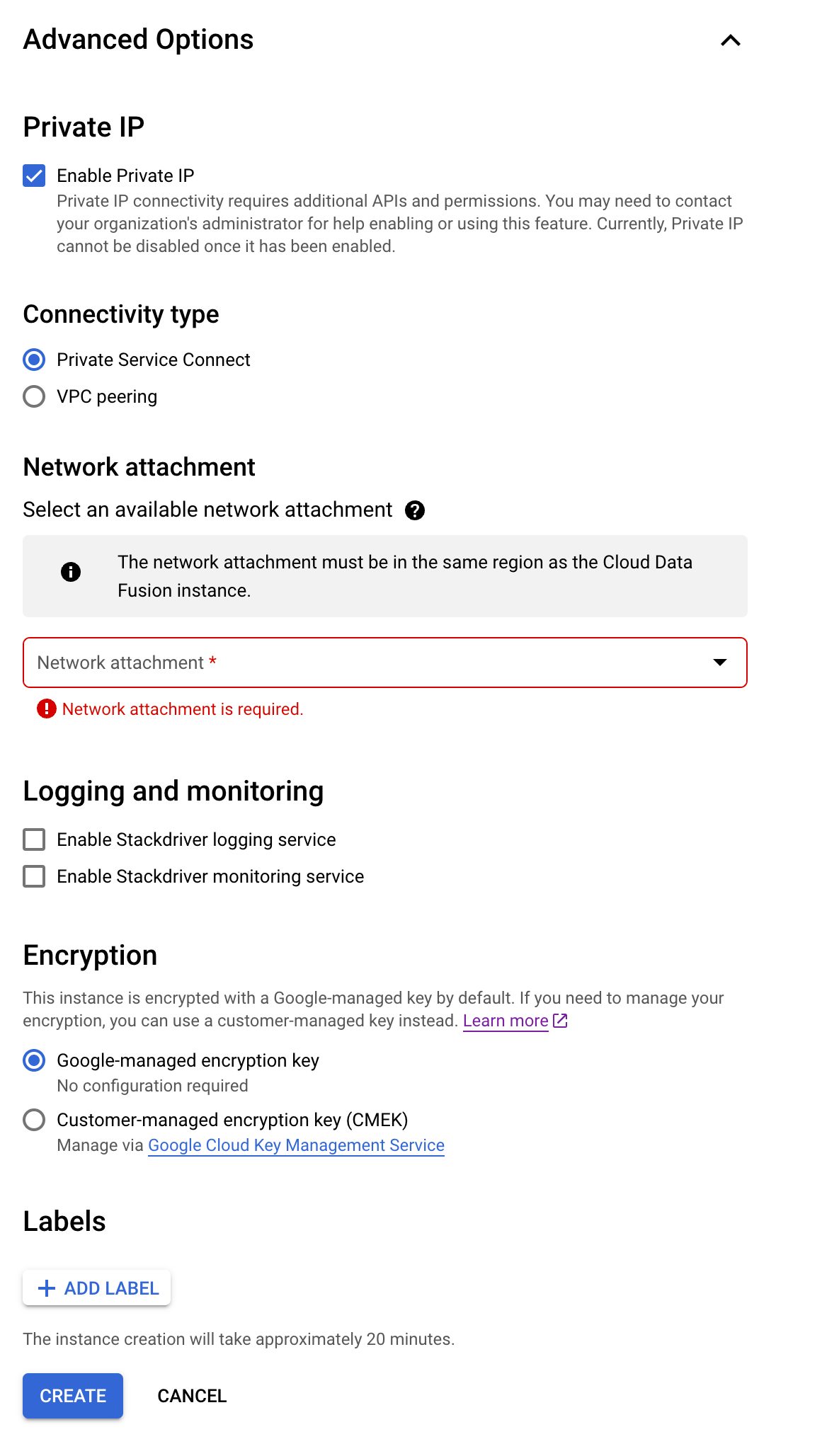

Per creare un'istanza Cloud Data Fusion con Private Service Connect abilitato, segui questi passaggi:

Console

Nella console Google Cloud, vai alla pagina Istanze di Cloud Data Fusion e fai clic su Crea istanza.

Nel campo Nome istanza, inserisci un nome per la nuova istanza.

Nel campo Descrizione, inserisci una descrizione per l'istanza.

Nell'elenco Regione, seleziona la regione Google Cloud in cui vuoi creare l'istanza.

Nell'elenco Versione, seleziona

6.10o una versione successiva.Seleziona un'Edizione. Per ulteriori informazioni sui prezzi delle diverse versioni, consulta la panoramica dei prezzi di Cloud Data Fusion.

Espandi Opzioni avanzate ed esegui le seguenti operazioni:

Seleziona Abilita IP privato.

Seleziona Private Service Connect come Tipo di connettività.

Nella sezione Collegamento di rete, seleziona il collegamento di rete creato nella sezione Creare un collegamento di rete.

Fai clic su Crea. Il completamento del processo di creazione dell'istanza richiede fino a 30 minuti.

API REST

Esegui questo comando:

alias authtoken="gcloud auth print-access-token"

EDITION=EDITION

PROJECT_ID=PROJECT_ID

REGION=REGION

CDF_ID=INSTANCE_ID

NETWORK_ATTACHMENT_ID=NETWORK_ATTACHMENT_ID

read -r -d '' BODY << EOM

{

"description": "PSC enabled instance",

"version": "6.10",

"type": "$EDITION",

"privateInstance": "true",

"networkConfig": {

"connectionType": "PRIVATE_SERVICE_CONNECT_INTERFACES",

"privateServiceConnectConfig": {

"networkAttachment": "$NETWORK_ATTACHMENT_ID"

}

}

}

EOM

curl -H "Authorization: Bearer $(authtoken)" \

-H "Content-Type: application/json" \

-X POST -d "$BODY" "https://datafusion.googleapis.com/v1/projects/$PROJECT_ID/locations/$REGION/instances/?instanceId=$CDF_ID"

Sostituisci quanto segue:

EDITION: la versione Cloud Data FusionBASIC,DEVELOPERoENTERPRISE.PROJECT_ID: l'ID del progetto.REGION: il nome della regione Google Cloud. Questa regione deve essere uguale all'istanza Cloud Data Fusion.INSTANCE_ID: l'ID dell'istanza.NETWORK_ATTACHMENT_ID: l'ID del collegamento di rete.

Configurazioni avanzate

Per abilitare la condivisione delle subnet, puoi fornire lo stesso collegamento di rete a più istanze Cloud Data Fusion. Al contrario, se vuoi dedicare una subnet a una determinata istanza Cloud Data Fusion, devi fornire un collegamento di rete specifico, che verrà utilizzato dall'istanza Cloud Data Fusion.

Consigliato: per applicare un criterio firewall uniforme a tutte le istanze di Cloud Data Fusion, utilizza lo stesso collegamento di rete.

Se vuoi controllare il blocco CIDR /25 non raggiungibile da Cloud Data Fusion, specifica la proprietà unreachableCidrBlock quando crei l'istanza. Ad esempio:

alias authtoken="gcloud auth print-access-token"

EDITION=EDITION

PROJECT_ID=PROJECT_ID

REGION=REGION

CDF_ID=INSTANCE_ID

NETWORK_ATTACHMENT_ID=NETWORK_ATTACHMENT_ID

UNREACHABLE_RANGE=UNREACHABLE_RANGE

read -r -d '' BODY << EOM

{

"description": "PSC enabled instance",

"version": "6.10",

"type": "$EDITION",

"privateInstance": "true",

"networkConfig": {

"connectionType": "PRIVATE_SERVICE_CONNECT_INTERFACES",

"unreachableCidrBlock": "$UNREACHABLE_RANGE"

"privateServiceConnectConfig": {

"networkAttachment": "projects/$PROJECT_ID/regions/$REGION/networkAttachments/$NETWORK_ATTACHMENT_ID"

}

}

}

EOM

curl -H "Authorization: Bearer $(authtoken)" \

-H "Content-Type: application/json" \

-X POST -d "$BODY" "https://datafusion.googleapis.com/v1/projects/$PROJECT_ID/locations/$REGION/instances/?instanceId=$CDF_ID"

Sostituisci quanto segue:

EDITION: la versione Cloud Data FusionBASIC,DEVELOPERoENTERPRISE.PROJECT_ID: l'ID del progetto.REGION: il nome della regione Google Cloud. Questa regione deve essere uguale all'istanza Cloud Data Fusion.INSTANCE_ID: l'ID dell'istanza.NETWORK_ATTACHMENT_ID: l'ID del collegamento di rete.UNREACHABLE_RANGE: l'intervallo non raggiungibile, ad esempio10.0.0.0/25.

Sicurezza

Questa sezione descrive la sicurezza tra Cloud Data Fusion e i consumatori.

Cloud Data Fusion per la sicurezza dei consumatori

Le interfacce di Private Service Connect supportano le regole firewall in uscita per controllare gli elementi a cui Cloud Data Fusion può accedere all'interno del VPC. Per maggiori informazioni, consulta Limitare il traffico in entrata da producer a consumer.

Dal consumatore alla sicurezza di Cloud Data Fusion

Le VM di Cloud Data Fusion con interfaccia Private Service Connect bloccano tutto il traffico che proviene dal tuo VPC e non è un pacchetto di risposta.